Todo lo que necesitas saber de WannaCry

El software de secuestro informático WannaCry se propaga de forma agresiva a través de las redes, bloquea archivos y exige rescate por ellos.

El 12 de mayo de 2017 comenzó a propagarse ampliamente una nueva variante de la cepa Ransom.CryptXXX (WannaCry), un software de secuestro informático o ransomware, que afectó a un gran número de organizaciones, en particular en Europa. Al parecer no es un ataque focalizado por el momento. Las campañas de software de secuestro informático por lo general son indiscriminadas.

El WannaCry cifra archivos de datos y pide al usuario que pague un rescate de USD 300 en bitcoins. La nota de rescate indica que el monto del pago se duplicará después de tres días. Si no se realiza el pago después de siete días, los archivos cifrados se eliminan.

Figura 1. Pantalla de reclamación de rescate mostrada por el troyano WannaCry

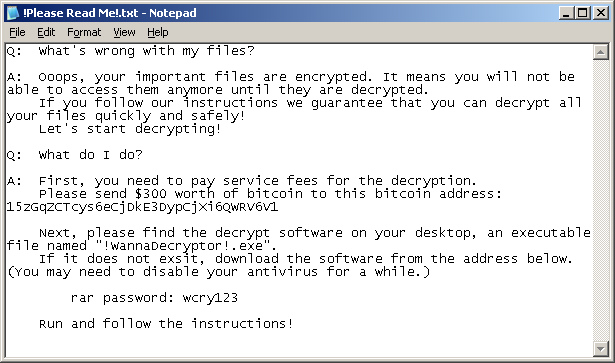

El troyano también deja un archivo llamado !Please Read Me!.txt, que contiene el texto en el que se explica lo sucedido y la manera de pagar el rescate.

Figura 2. Nota de reclamación de rescate del troyano WannaCry

Se propaga a otras computadoras atacando una vulnerabilidad conocida en la ejecución de código remoto de la versión 2 del bloque de mensajes de servidor (SMBv2) en equipos con Microsoft Windows: MS17‑010

Por el momento no hay forma disponible de descifrar los archivos, pero la recomendación es no pagar el rescate. Los archivos cifrados deben restaurarse a partir de respaldos, cuando sea posible.

Las mejores prácticas para protegerse contra el software de secuestro informático

- Regularmente aparecen nuevas variantes de software de secuestro informático. Siempre tenga actualizado su software de seguridad para poder protegerse contra esta amenaza.

- Mantenga actualizados su sistema operativo y los demás programas. Las actualizaciones de software con frecuencia incluyen parches para corregir vulnerabilidades de seguridad recién descubiertas que podrían ser el blanco de los ataques de software de secuestro informático.

- El correo electrónico es uno de los principales medios de infección. Ponga especial atención a los correos electrónicos inesperados, en particular si contienen enlaces y/o archivos adjuntos.

- Tenga extrema cautela con cualquier archivo adjunto de correo electrónico en formato de Microsoft Office que le advierta habilitar las macros para ver su contenido. A menos que tenga plena certeza de que se trata de un correo electrónico genuino de un remitente confiable, no habilite las macros y elimine de inmediato el correo electrónico.

- Respaldar los datos importantes es la forma más efectiva y sencilla de combatir la infección de software de secuestro informático. Los atacantes se aprovechan de sus víctimas cifrando archivos valiosos y dejándolos inaccesibles. Si la víctima tiene copias de respaldo, podrá restaurar sus archivos una vez que la infección se haya eliminado. Sin embargo, las organizaciones deben asegurarse de que los respaldos estén debidamente protegidos, o almacenados sin conexión a la red, para que los atacantes no puedan eliminarlos.

- El uso de servicios en la nube puede ayudar a mitigar la infección por software de secuestro informático, pues muchos de ellos conservan versiones previas de los archivos, lo cual le permitirá “dar marcha atrás” y recuperar los archivos descifrados.

Las organizaciones también deben cerciorarse de tener instaladas las actualizaciones de seguridad más recientes de Windows, en particular la descrita en el boletín de seguridad MS17‑010, para evitar la propagación.

Más información en: https://www.symantec.com/connect/blogs/what-you-need-know-about-wannacry-ransomware