Opinión: tu información podría ser sustraída…sin que lo sepas

Imagina que tu empresa es como la casa donde vives: guardas dentro de ella valiosos datos sobre tus cuentas de banco, historial médico y el de su familia (tipo de sangre, análisis clínicos); tu empleo (contrato de trabajo, bonos por desempeño, etcétera); Pasajes de avión para las vacaciones y esos documentos que el abogado te entregó para firmar.

Por Edgar Vásquez Cruz, Field Account Manager para el sector Gobierno en Intel Security.

Un buen día, unas personas conocidas entran en tu casa y saca copia de tus datos y los roba, o alguien se hace pasar por colaborador de tu abogado y le entregas tus datos, sin siquiera verificar que efectivamente trabaja con quién dice.

Por más absurdo que parezca el escenario anterior es muy parecido a la situación de muchas empresas respecto a la prevención de la fuga de datos (Data Loss Prevention o DLP, por sus siglas en inglés), peor aún, a pesar de haber sufrido algún robo de información, cuanto más grande es “la casa” menos difusión de estos eventos existe.

Para abordar el tema del robo de información utilizamos tres términos definidos en el “Informe sobre investigaciones de fugas de datos de 2016 de Verizon”:

- Evento: cambio inesperado de un activo de información que indica que puede haberse infringido una directiva de seguridad.

- Incidente: evento de seguridad que compromete la integridad, confidencialidad o disponibilidad de un activo de información.

- Fuga: incidente que provoca la divulgación confirmada de datos (no solo su posible exposición) a destinatarios no autorizados.

Es importante precisar que los datos que usaremos en este artículo se basan en tres estudios cuyos datos citaremos combinadamente al usar las siglas siguientes:

■ DPB = Intel Security 2016 Data Protection Benchmark Study (Estudio comparativo de protección de datos 2016 de Intel Security).

■ DX = Grandes robos de datos: estudio sobre la filltración de datos.

■ DBIR = Verizon 2016 Data Breach Investigations Report (Informe sobre investigaciones de fugas de datos de 2016 de Verizon).

¿Para qué robar datos?

Aunque hubo un tiempo en que el robo de información era realizado por quienes sólo pretendían probar su habilidad para penetrar sistemas y los datos extraídos servían como prueba de esas incursiones, actualmente 89 % de las fugas de datos —según el DBIR— se deben a motivos económicos o bien de espionaje, y los primeros siguen creciendo desde 2013.

Aunque en principio las compañías que son dueñas de los datos con más valor —tarjetas de crédito, de identificación personal e información protegida de salud— son las que tienen más probabilidades de tener fugas de datos, la información personal, la médica, y la propiedad intelectual están aumentando de valor en los mercados clandestinos, por lo cual ninguna organización está libre de riesgos.

¿Quién roba datos y qué vías utiliza?

La mayoría de los autores de robos de información a compañías son agentes externos aunque en ocasiones también son miembros de las propias organizaciones; en ambos casos utilizan diversas formas y canales.

Los agentes externos responsables del robo de datos son delincuentes organizados o hackers, éstos son responsables de entre el 60 (DX) y el 80 % (DBIR) de las fugas de información.

Las cifras anteriores muestran que el 20 y el 40 % del robo de información es realizado por individuos que forman parte o están dentro de la empresa: empleados, contratistas y socios; además la mitad actúa de manera accidental y el resto con todas las intenciones de causar daño.

Asimismo, el 53 % de los ataques son descubiertos por grupos externos —de acuerdo con el estudio DX—, como hackers éticos, empresas privadas que proporcionan asesoría en seguridad TI y áreas de seguridad digital de la policía.

Por otro lado, 80 % de las fugas investigadas fueron descubiertas en principio por personas ajenas a la organización —de acuerdo con el DBIR—. Al mismo tiempo la detección interna de fugas ha ido disminuyendo desde hace 10 años, de tal manera que el 2015 las áreas de seguridad corporativa únicamente descubrieron alrededor del 10 % de las fugas.

Qué clase de datos son robados

Los datos más codiciados por los ciberdelincuentes son los que pertenecen a las empresas dedicadas a la distribución y a los servicios financieros debido a que manejan datos de tarjetas de pago e información personal; esta última, por cierto, cada vez adquiere más valor.

Estas compañías tienen en promedio casi 20% más de actividad sospechosa que aquellas que forman parte del sector público, servicios sanitarios y manufactura, en tanto que la cifra crece hasta el 50 % cuando comparamos entre sí a las firmas más grandes de cada categoría.

Las tendencias en el robo de información indican que sigue disminuyendo la cantidad de tarjetas de crédito robadas y que aumenta el valor de la información personal, los datos sanitarios y la propiedad intelectual, lo cual se refleja en que la mayoría de las fugas notificadas afectan a la información personal sobre clientes o empleados, mientras que los datos de pago ocupan el tercer lugar (DX).

Las fuga de datos y la capacitación de los empleados

Aunado al problema de que las fugas de datos ocurren en la mayor parte de las empresas, muy comúnmente el grupo de seguridad interno no está enterado, por lo que la detección de estos sucesos es hecha por las áreas de ciberseguridad de seguridad nacional o bien por empresas privadas y este hecho aumenta regularmente desde 2005.

Por otro lado, además de que los datos no son controlados por las empresas, para cuando las fugas son detectadas ha pasado ya un tiempo y la información ha sido utilizada o vendida por los ladrones.

La mayor parte de las empresas aparentemente son conscientes de que es necesario tener informados a sus usuarios acerca del valor de los datos que manejan, así como de lo importante que es tomar parte en la prevención de fugas de datos.

De hecho, el 85% de las compañías agregan a sus procesos capacitación para que sus empleados obtengan formación para el reconocimiento del valor, además de ser sensibles sobre la seguridad; todo esto es reforzado con mensajes emergentes además de otros métodos de notificación.

¿Cómo se roban los datos?

Hoy en día los ataques cibernéticos son técnicamente más complejos y usan regularmente la información que puede conseguirse en redes sociales para ser más creíbles, sin embargo las acciones realizadas por las amenazas son las mismas desde hace tiempo, ya que se sigue utilizando el hacking, el malware y los ataques de ingeniería social, los cuales, por cierto, continúan creciendo a más velocidad que el resto.

Quizá lo más sorprendente respecto al robo de datos es que el 40% de los hurtos sigue realizándose mediante medios físicos (DBIR), es decir que se utilizan computadoras portátiles y unidades USB. Además, los tres principales métodos utilizados para filtrar datos son los protocolos web, las transferencias de archivos y el correo electrónico (DX).

Síntesis del panorama de la fuga de datos

El lapso entre una fuga de datos y su detección aumenta cada vez más

Aunque las fugas de datos ocurren en muchas empresas no son descubiertas por los grupos de seguridad internos, lo cual aumenta el intervalo entre detección y corrección; además, si el equipo interno no detecta los ataques, tampoco puede prevenirlos.

Las víctimas más fáciles son los proveedores de servicios sanitarios y los fabricantes

Los ladrones de datos comienzan a preferir la información de identificación personal, la información protegida de salud y la propiedad intelectual, por eso aquellas organizaciones con sistemas inmaduros como la salud y la manufactura tienen un riesgo alto de sufrir filtraciones.

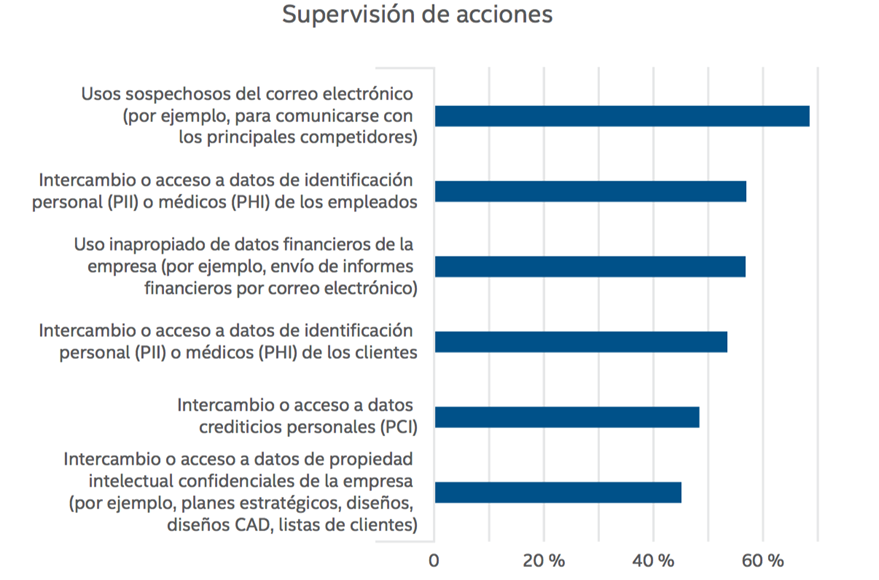

La mayor parte de las empresas no supervisa el segundo método más frecuente de fuga de datos

Apenas la tercera parte de las empresas consultadas posee controles para detener la fuga de sólo un tercio de las empresas encuestadas tienen controles para evitar la fuga de datos más importante: la que se realiza con soportes físicos.